攻擊指標資安事端

攻擊指標 (IoA) 資安事端清單提供有關 Active Directory (AD) 上特定攻擊的詳細資訊。這有助於您根據攻擊指標 (IoA) 的嚴重性等級採取必要的動作。

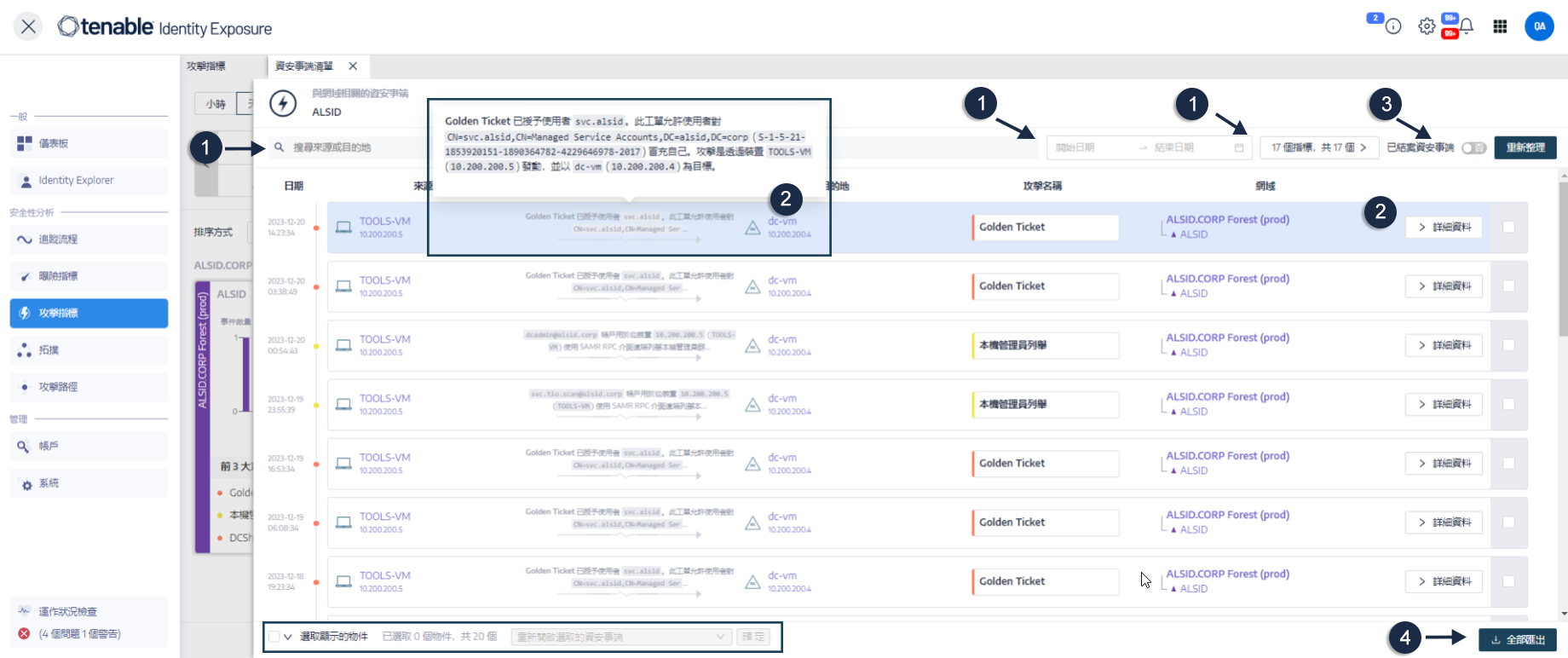

如要檢視攻擊資安事端:

-

在 Tenable Identity Exposure 中,按一下導覽窗格中的「攻擊指標」。

「攻擊指標」窗格會隨即開啟。

-

按一下任何網域圖塊。

「資安事端清單」窗格會隨即顯示,列出網域上發生的資安事端。

-

您可以在此清單中執行下列任一動作:

-

定義搜尋條件以搜尋特定的資安事端 (1)。

-

存取與影響 AD 的攻擊相關的詳細說明 (2)。

-

關閉或重新開啟資安事端 (3)。

-

下載顯示所有資安事端的報告 (4)。

-

如要搜尋資安事端:

-

在「搜尋」方塊中輸入來源或目的地的名稱。

-

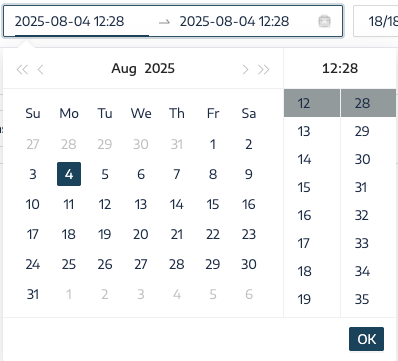

按一下日期選擇器,選取資安事端的開始/結束日期和小時/分鐘時間範圍:

-

按一下「n/n 指標」以選取相關指標。

-

按一下「已關閉的資安事端」切換為「是」,將搜尋範圍限定為已關閉的資安事端。

-

按一下「重新整理」。

Tenable Identity Exposure 會使用符合的資安事端更新清單。

如要關閉資安事端:

-

在窗格底部按一下下拉式功能表,並選取「關閉選取的資安事端」。

-

按一下「確定」。

系統會顯示一則訊息,要求您確認關閉。

-

按一下「確認」。

系統會顯示一則訊息,確認 Tenable Identity Exposure 已關閉資安事端,並且不再顯示。

如要重新開啟資安事端:

-

在「資安事端清單」窗格中,按一下「已關閉的資安事端」切換為「是」。

Tenable Identity Exposure 會使用已關閉的資安事端更新清單。

-

選取要重新開啟的資安事端。

-

在窗格底部按一下下拉式功能表,並選取「重新開啟選取的資安事端」。

-

按一下「確定」。

系統會顯示一則訊息,確認 Tenable Identity Exposure 已重新開啟此資安事端。

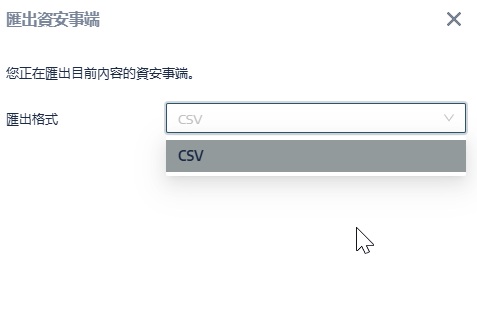

如要匯出資安事端:

-

在「資安事端清單」窗格中,按一下底部的「全部匯出」按鈕。

「匯出資安事端」側面板隨即開啟。

-

從「分隔符號」下拉式清單方塊中,選取所匯出資料的分隔符號:逗號或分號。

Tenable Identity Exposure 會以 CSV 格式匯出資料以供下載。

資安事端詳細資料

資安事端清單中的每個項目都會顯示下列資訊:

-

日期:觸發攻擊指標 (IoA) 的資安事端發生的日期。Tenable Identity Exposure 在時間軸的頂端顯示最近的項目。

-

來源:攻擊的來源及其 IP 位址。

-

攻擊媒介:說明攻擊期間發生的情況。

提示:將游標停留在攻擊媒介上可檢閱有關攻擊指標 (IoA) 的更多資訊。 -

目的地:攻擊的目標及其 IP 位址。

-

攻擊名稱:攻擊的技術名稱。

-

網域:攻擊影響的網域。

提示:若按一下資安事端清單中的多個互動元素 (連結、動作按鈕等), Tenable Identity Exposure 最多可以顯示五個窗格。如要同時關閉所有窗格,請按一下頁面上的任意位置。

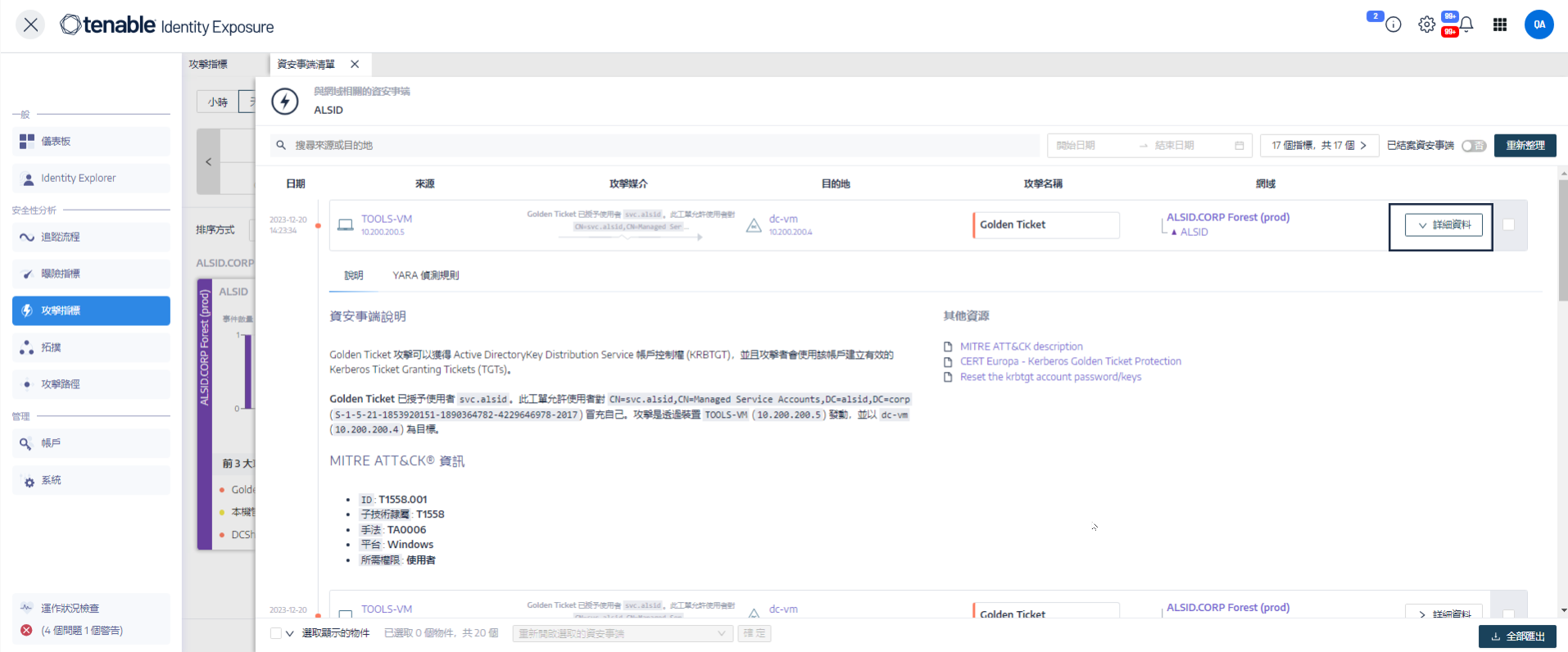

攻擊詳細資料

您可以從資安事端清單向下切入特定攻擊,並採取必要的修復措施。

如要顯示攻擊詳細資料:

說明

說明索引標籤包含下列區段:

資安事端說明:提供有關攻擊的簡短描述。

MITRE ATT&CK 資訊: 提供從 Mitre Att&ck (對抗性戰術、技術和通用知識) 知識庫擷取的技術資訊。Mitre Att&ck 是一個對惡意攻擊進行分類並描述攻擊者在入侵網路後所採取行動的框架。它會為安全弱點提供標準標識符,以確保網路安全社群達成共識。

其他資源:提供通往網站、文章和白皮書的連結,協助您取得更深入的攻擊資訊。

YARA 偵測規則

YARA 偵測規則索引標籤描述 Tenable Identity Exposure 用於在網路層級偵測 AD 攻擊以加強 Tenable Identity Exposure 偵測鏈的 YARA 規則。

注意:YARA 是一個主要用於惡意軟體研究和偵測的工具。它提供一種基於規則的方法,用來根據文字或二進位模式建立有關惡意軟體系列的描述。描述本質上是一個 YARA 規則名稱,這些規則由字串集和布林運算式組成 (來源:wikipedia.org。)另請參閱