攻擊指標安裝指令碼

設定攻擊指標 (IoA) 部署的 EDR 排除項目

為確保攻擊指標 (IoA) 成功部署,您必須與端點安全軟體協調。由於部署使用排程工作觸發的 PowerShell 指令碼,部分端點偵測與回應 (EDR) 工具可能會將活動標記為可疑。

如要授權指令碼:

-

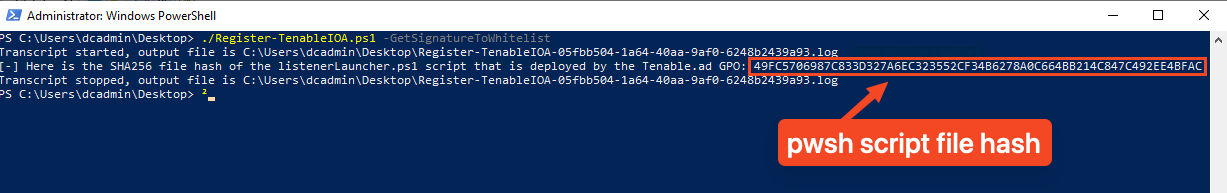

產生指令碼簽章:識別部署指令碼特定版本的唯一檔案雜湊。

-

開啟 PowerShell。

-

使用 Register-TenableIOA.ps1 指令碼執行下列命令:

複製.\Register-TenableIOA.ps1 -GetSignatureToWhitelist -

複製輸出中顯示的 SHA256 檔案雜湊:

-

-

授權 EDR 中的雜湊:

-

登入 EDR 設定介面。

-

前往「排除項目」或「允許清單」區段。

-

新增您在步驟 1 中複製的 SHA256 雜湊。

-

儲存變更,並靜待一段時間讓原則傳播至您的端點。

-

-

完成部署:執行攻擊指標 (IoA) 安裝指令碼。

執行攻擊指標 (IoA) 安裝指令碼

如要執行攻擊指標 (IoA) 指令碼:

-

以系統管理員身分開啟 PowerShell、前往指令碼目錄、調整執行原則,然後執行指令碼:

複製.\Register-TenableIOA.ps1 -

輸入與您的設定相關的參數:

參數 說明 GPODisplayName GPO 顯示名稱,該 GPO 用於建立註冊事件接聽程式的工作。預設值:Tenable.ad。 TemporaryFolderLocation 部署期間用於儲存 GPO 備份的暫時資料夾。預設值:%TEMP%\Tenable.ad\。 DomainControllerAddress 要部署的網域控制器 FQDN 或 IP 位址。如果從非網域控制器的伺服器或工作站執行指令碼,請指定此項。若省去,則會從本機電腦擷取網域資訊。 DomainControllerOU 組織單位的可辨別名稱,其中包含您的網域控制器。如果您的 DC 已移出預設 OU,請指定此項。範例:OU=Domain Controllers,DC=ROOT,DC=DOMAIN。 TenableServiceAccount Tenable Identity Exposure 所使用的服務帳戶名稱,需要明確權限才能讀取群組原則物件。 解除安裝 解除安裝事件接聽程式和 WMI Active Script Consumer,以停止事件記錄收集。預設值:false。 ConfigurationFileLocation 將用於更新 GPO 設定的檔案路徑。 目標 此註冊指令碼鎖定的網域控制器逗號分隔清單。範例:DC-ROOT1,DC-ROOT2。此參數可選擇性使用。

提示:如使用,請確保清單包含 PDCE,否則攻擊指標 (IoA) 部署將會失敗。

CleaningGPODisplayName GPO 顯示名稱,該 GPO 用於建立清理工作,移除事件接聽程式和 WMI Active Script Consumer。預設值:Tenable.ad cleaning。 EventLogsFileWriteFrequency 在 DFSR 模式下針對非 PDCE 網域控制器產生事件記錄檔的頻率 (秒)。預設值:15 秒。上限:300 秒 (5 分鐘)。選用參數。 SmbShareLocation 以「專用 SMB 共用」模式在 PDCE 上執行時,SMB 共用位置的磁碟路徑 (絕對)。此資料夾由 Tenable Identity Exposure 管理。預設值:C:\Tenable\IdentityExposure\IOALogs。選用參數。 UseXmlEventRender 啟用接聽程式的舊版 XML 型事件轉譯功能。此方法比值型轉譯器速度慢,但較穩定。預設為停用。 OutputCertificate 輸出目前目錄中的 Tenable 憑證 (這在需要將憑證加到 EDR/AV 的允許清單時很有用)。此參數可選擇性使用。 GetSignatureToWhitelist 顯示已部署之 listenerLauncher.ps1 指令碼的雜湊,這樣您就能在部署之前,將指令碼加到 EDR/AV 的允許清單。 TimerInMinutes 設定開始部署攻擊指標 (IoA) 前的等待時間 (分鐘)。在安裝期間使用此計時器,即可在開始部署前暫停處理程序。

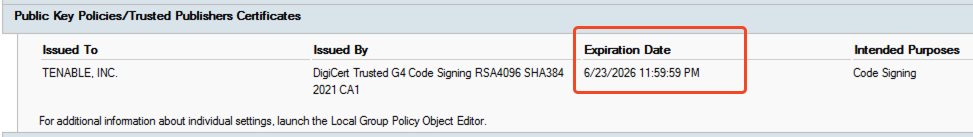

維護攻擊指標 (IoA) 憑證有效性

為確保您的攻擊指標 (IoA) 部署保持有效且安全,您必須定期重新部署最新版攻擊指標 (IoA) 指令碼。此處理程序可讓 Tenable Identity Exposure 在目前憑證到期前安裝更新版 Tenable 程式碼簽署憑證。

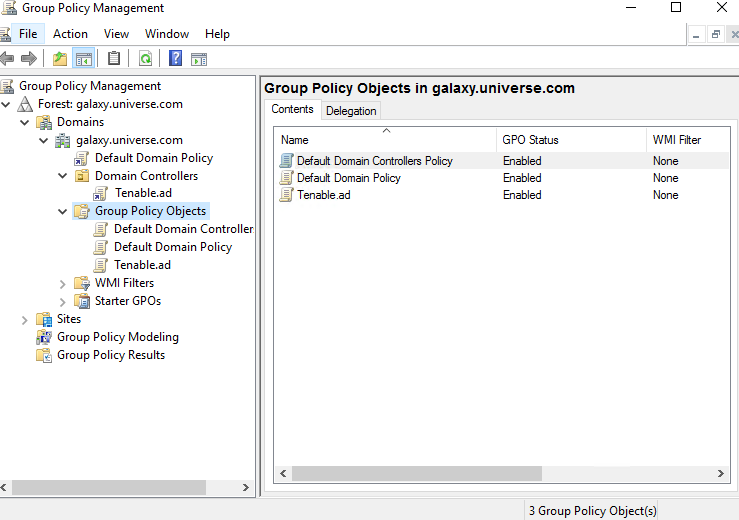

群組原則物件

在您下載並執行攻擊指標 (IoA) 安裝檔案之後,IoA 指令碼會在 Active Directory (AD) 資料庫中建立一個預設命名為 Tenable.ad 的新群組原則物件 (GPO)。系統僅會將 Tenable Identity Exposure GPO 連結至包含所有網域控制器 (DC) 的網域控制器組織單位 (OU)。新原則會使用 GPO 機制在所有 DC 之間自動複製。

GPO 包含所有 DC 為收集相關資料而在本機執行的 PowerShell 指令碼,如下所示:

-

此指令碼使用 Windows EvtSubscribe API 在每個網域控制器上設定事件記錄接聽程式。如 TenableADEventsListenerConfiguration.json 設定檔中所指定,此指令碼透過為每個符合的事件記錄提交請求和由 EvtSubscribe 觸發的回呼來訂閱每個必要的事件記錄通道。

-

事件接聽程式會接收事件記錄並進行緩衝,然後定期將它們排清到儲存在 SYSVOL 網路共用的一個檔案中。每個 DC 的內容都會被清除至一個儲存所收集事件的 SYSVOL 檔案中,然後複製到其他網域控制器。

-

接聽程式執行行為:排程工作觸發了接聽程式,其行為會因部署版本而有所不同:

-

內部部署:

-

3.93 之前的版本:接聽程式透過命令啟動。

-

自 3.93 版開始:接聽程式會從 Tenable 簽署的 PowerShell 指令碼執行,且 GPO 會將 Tenable 憑證納為受信任的發行者。確保指令碼執行原則未設為「受限制」。

-

-

SaaS (自 3.102 版開始):接聽程式會從 Tenable 簽署的 PowerShell 指令碼執行,Tenable 憑證為受信任的發行者。確保指令碼執行原則未設為「受限制」。

-

重要事項:Tenable Identity Exposure IOA GPO 由接聽程式自動管理,請勿編輯。

-

此指令碼還會建立一個 WMI 消費者,通過在 DC 重新啟動時重新註冊事件訂閱者來確保此機制的持久性。每次 DC 重新啟動時,WMI 都會通知消費者,以便消費者再次註冊事件接聽程式。

-

此時,分散式檔案系統 (DFS) 會複製,並在網域控制器之間自動同步檔案。Tenable Identity Exposure 的平台會接聽傳入的 DFS 複製流量,並使用此資料收集事件、執行安全性分析,然後產生攻擊指標 (IoA) 警示。

-

專用 SMB 共用區:

-

事件接聽程式會擷取事件記錄、將記錄緩衝,並定期寫入一個檔案中,該檔案儲存在您 PDCe 所架設的專用 SMB 共用區中。Tenable Identity Exposure 會透過事件接聽程式自動維護並保護此 SMB 共用區。每個網域控制器都會寫入 PDCe SMB 上專用 SMB 共用區中的單一檔案。

-

Tenable Identity Exposure 的平台會在此專用共用區中追蹤 SMB 更新,以收集事件資料、執行安全分析並產生攻擊指標 (IoA) 警示。

-

本機資料擷取

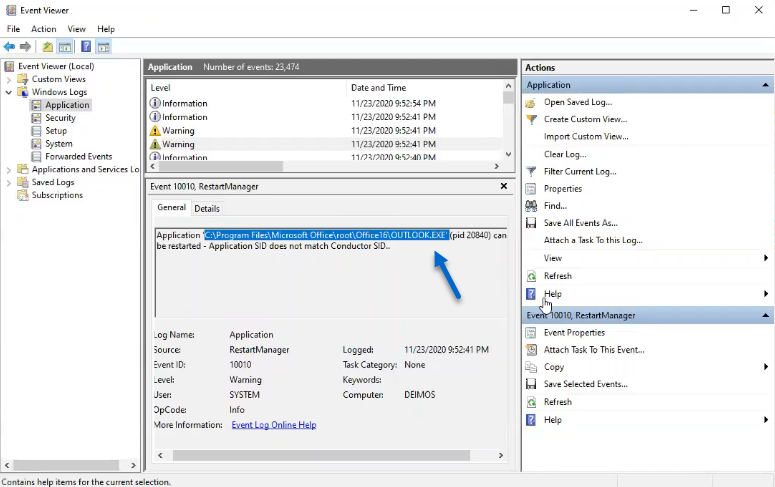

Windows 事件記錄會記錄作業系統及其應用程式中發生的所有事件。事件記錄依賴 Windows 中整合的元件架構。

Tenable Identity Exposure 攻擊指標 (IoA) 事件記錄接聽程式只會使用 EvtSubscribe API,以插入字串形式收集其從事件記錄中擷取的有用事件記錄資料區段。Tenable Identity Exposure 會將這些插入字串寫入儲存在 SYSVOL 資料夾中的檔案,並透過 DFS 引擎複製這些字串。這樣,Tenable Identity Exposure 就可從事件記錄中收集正確數量的安全性資料,以執行安全性分析並偵測攻擊。

攻擊指標 (IoA) 指令碼摘要

下表提供 Tenable Identity Exposure 指令碼部署的概覽。

| 步驟 | 說明 | 涉及的元件 | 技術動作 |

|---|---|---|---|

| 1 | 註冊 Tenable Identity Exposure 的 IoA 部署 | GPO 管理 |

建立 Tenable.ad (預設名稱) GPO 並將其連結至網域控制器 OU。 |

| 2 | 在 DC 上啟動 Tenable Identity Exposure 的 IoA 部署 | DC 本機系統 | 每個 DC 都會偵測要套用的新 GPO,具體取決於 AD 複製和群組原則重新整理間隔。 |

| 3 | 控制進階記錄原則狀態 | DC 本機系統 | 系統透過設定登錄機碼 HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa\SCENoApplyLegacyAuditPolicy 來啟動進階記錄原則。 |

| 4 | 更新本機記錄原則 | DC 本機系統 | 根據要偵測的攻擊指標 (IoA),Tenable Identity Exposure 會動態產生並啟動特定的稽核原則。此原則不會停用任何現有的記錄原則,而只會在必要時加以擴充。如果偵測到衝突,GPO 安裝指令碼會停止並顯示訊息「Tenable Identity Exposure 需要稽核原則 '...',但目前的 AD 設定禁止使用。」 |

| 5 | 註冊事件接聽程式和 WMI 生產者 | DC 本機系統 | 系統會註冊並執行 GPO 中包含的指令碼。此指令碼會執行 PowerShell 處理程序,以使用 EvtSubscribe API 訂閱事件記錄,並建立 ActiveScriptEventConsumer 的執行個體以供持續使用。Tenable Identity Exposure 會使用這些物件接收和儲存事件記錄內容。 |

| 6 | 收集事件記錄訊息 | DC 本機系統 |

|

| 7 | 將檔案複製到宣告的 DC SYSVOL 資料夾 | Active Directory | AD 可使用 DFS 跨網域複製檔案,特別是在宣告的 DC 中。Tenable Identity Exposure 平台會取得每個檔案的通知並讀取其內容。 |

| 8 | 覆寫這些檔案 | Active Directory | 每個 DC 都會自動且持續地將定期緩衝的事件寫入相同的檔案中。 |

另請參閱