安裝攻擊指標

Tenable Identity Exposure 的攻擊指標 (IoA) 模組要求您使用系統管理帳戶執行 PowerShell 安裝指令碼,此帳戶要能夠建立新的群組原則物件 (GPO) 並將其連結至組織單位 (OU)。您可以從任何已加入您的 Active Directory 網域的電腦執行此指令碼,此網域應是 Tenable Identity Exposure 監控的網域並且可以透過網路連線至網域控制器。

所建立的 GPO 會自動將事件接聽程式部署至所有現有和新的網域控制器 (DC),因此您只需針對每個 AD 網域執行此安裝指令碼一次。

此外,「自動更新」功能可讓您自動啟用或停用現有攻擊指標 (IoA),而無需手動重新部署。請注意,此功能不會自動更新攻擊指標 (IoA) 內容本身。如要取得最新版攻擊指標 (IoA),您仍須重新部署。

-

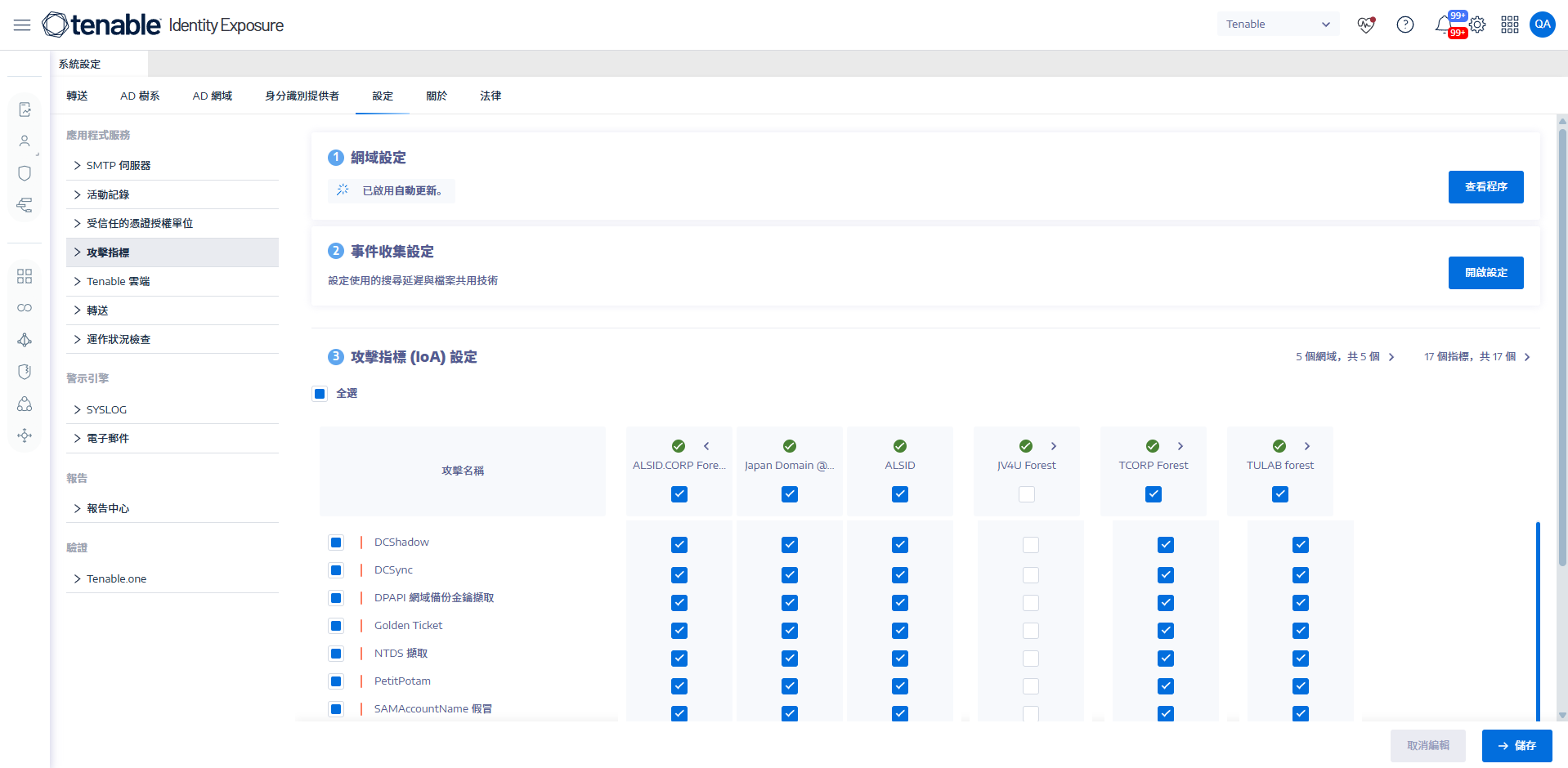

在 Tenable Identity Exposure 中,按一下左側功能表列上的「系統」,然後按一下「設定」索引標籤 。

「設定」窗格會隨即顯示。

-

按一下「攻擊指標」。

攻擊指標設定窗格會隨即顯示。

-

在「(1) 網域設定」中,按一下「查看程序」。

程序視窗會隨即開啟。

-

在「未來是否自動更新?」下方:

-

預設選項「啟用」允許 Tenable Identity Exposure 在您日後在 Tenable Identity Exposure 中修改時自動更新您的攻擊指標 (IoA) 設定。這也可確保持續的安全性分析。

-

如果您關閉此選項,系統會顯示一則訊息,要求您將其開啟以取得未來自動更新。按一下「查看程序」並切換為「啟用」。

-

-

按一下「下載」以下載要為每個網域執行的指令碼 (Register-TenableIOA.ps1)。

-

按一下「下載」以下載網域的設定檔 (TadIoaConfig-AllDomains.json)。

-

按一下

以複製 PowerShell 命令來設定您的網域。

以複製 PowerShell 命令來設定您的網域。

-

在程序窗口外按一下將其關閉。

-

以系統管理權限開啟 PowerShell 終端機,然後執行命令,為攻擊指標 (IoA) 設定網域控制器。

注意:您在安裝攻擊指標 (IoA) 和查詢網域時使用的服務帳戶必須在 Tenable Identity Exposure (前稱 Tenable.ad) GPO 資料夾中擁有寫入權限。安裝指令碼會自動新增此權限。如果您移除此權限,Tenable Identity Exposure 會顯示錯誤訊息,並且自動更新將不再運作。如需詳細資訊,請參閱 攻擊指標安裝指令碼。

若要選取事件收集設定:

-

在「搜尋延遲」底下,移動滑桿以便選取觸發安全性分析前的事件收集持續時間。

-

在「共用技術」底下,按一下下拉式箭頭以選取下列選項之一:

-

專屬 SMB 共用區 — Tenable Identity Exposure 會在您的主網域控制器模擬器 (PDCe) 上建立 SMB 共用,所有網域控制器都會直接寫入此 SMB 共用區。如需瞭解使用此模式的先決條件,請參閱攻擊指標的部署。

-

內建 SYSVOL 共用 — 作為 DFSR 機制的一部分,儲存在 SYSVOL 共用上的事件記錄檔案可在所有網域控制器上使用。

注意:安裝攻擊指標 (IoA) 模組之後,只要您遵守攻擊指標的部署中所述的 SMB 模式先決條件,就可以隨時在 SMB 和 SYSVOL 模式之間切換。

注意:兩個網域運作狀況檢查可協助您評估攻擊指標 (IoA) 模組的狀態。如需詳細資訊,請參閱 運作狀況檢查。

-

-

按一下「儲存設定」。

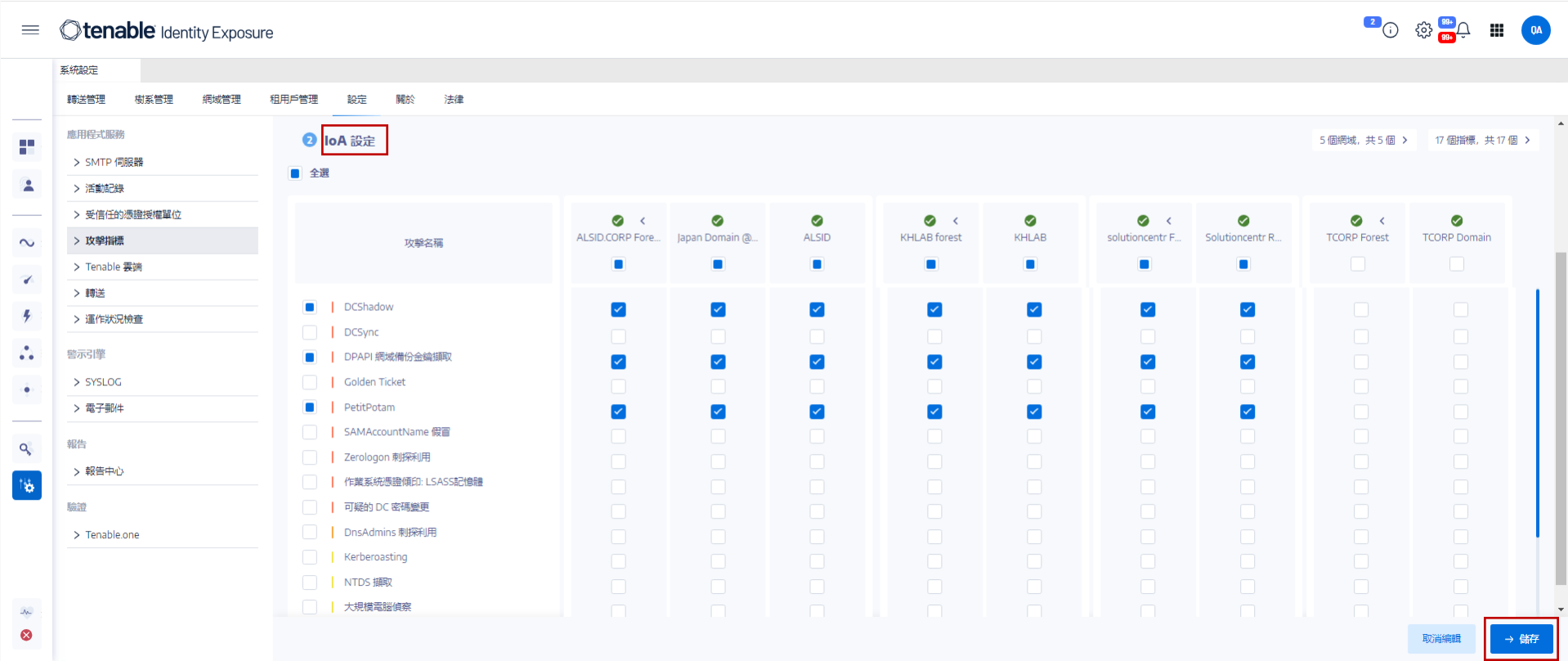

如要設定攻擊指標 (IoA):

-

在攻擊指標 (IoA) 設定窗格中,在「IoA 設定」下選取您要在設定中使用的攻擊指標。

提示:Zerologon 攻擊程式的攻擊指標 (IoA) 從 2020 年開始引入。如果您所有網域控制器 (DC) 在過去三年內收到更新,便會受到保護,不用擔心此弱點遭到攻擊者利用。若要確定需要哪些修補程式來保護您的 DC 免於此弱點的影響,請參閱 Microsoft 的 Netlogon 特權提升弱點 (Netlogon Elevation of Privilege Vulnerability) 中的資訊。確認 DC 的安全性之後,您可以安全地停用此攻擊指標 (IoA) 以避免收到不必要的警示。

-

如果您已啟用「未來自動更新」,Tenable Identity Exposure 會儲存並自動更新您的新設定。等待幾分鐘後,此更新才會生效。

-

如果您未啟用「未來自動更新」,系統會顯示程序視窗,指引您 如要設定攻擊指標 (IoA) 的網域:

按一下「儲存」。

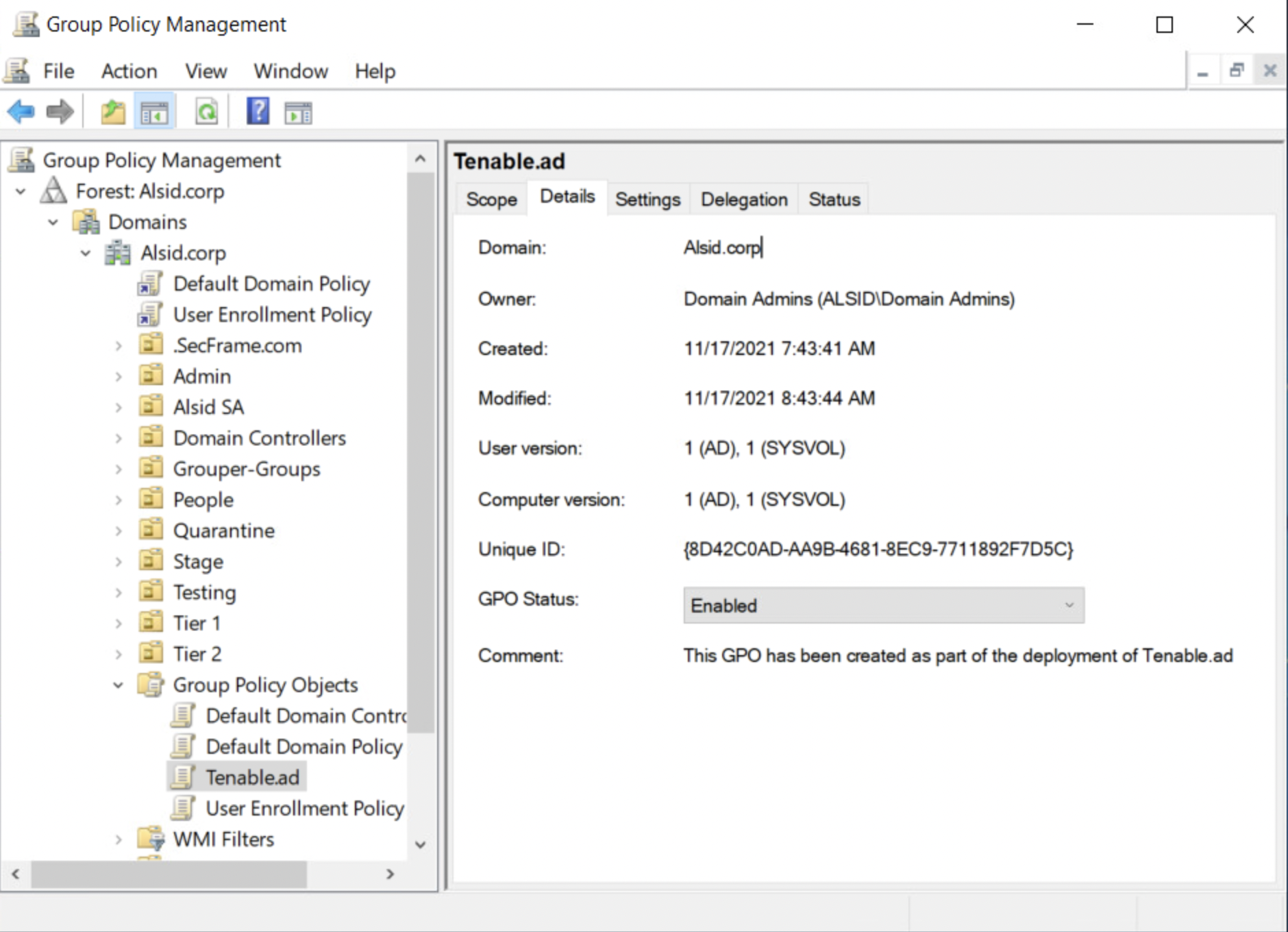

如要檢查攻擊指標 (IoA) 安裝:

-

在「群組策略管理」中檢查是否存在新的 Tenable Identity Exposure GPO,以及它是否連結至網域控制器 OU:

-

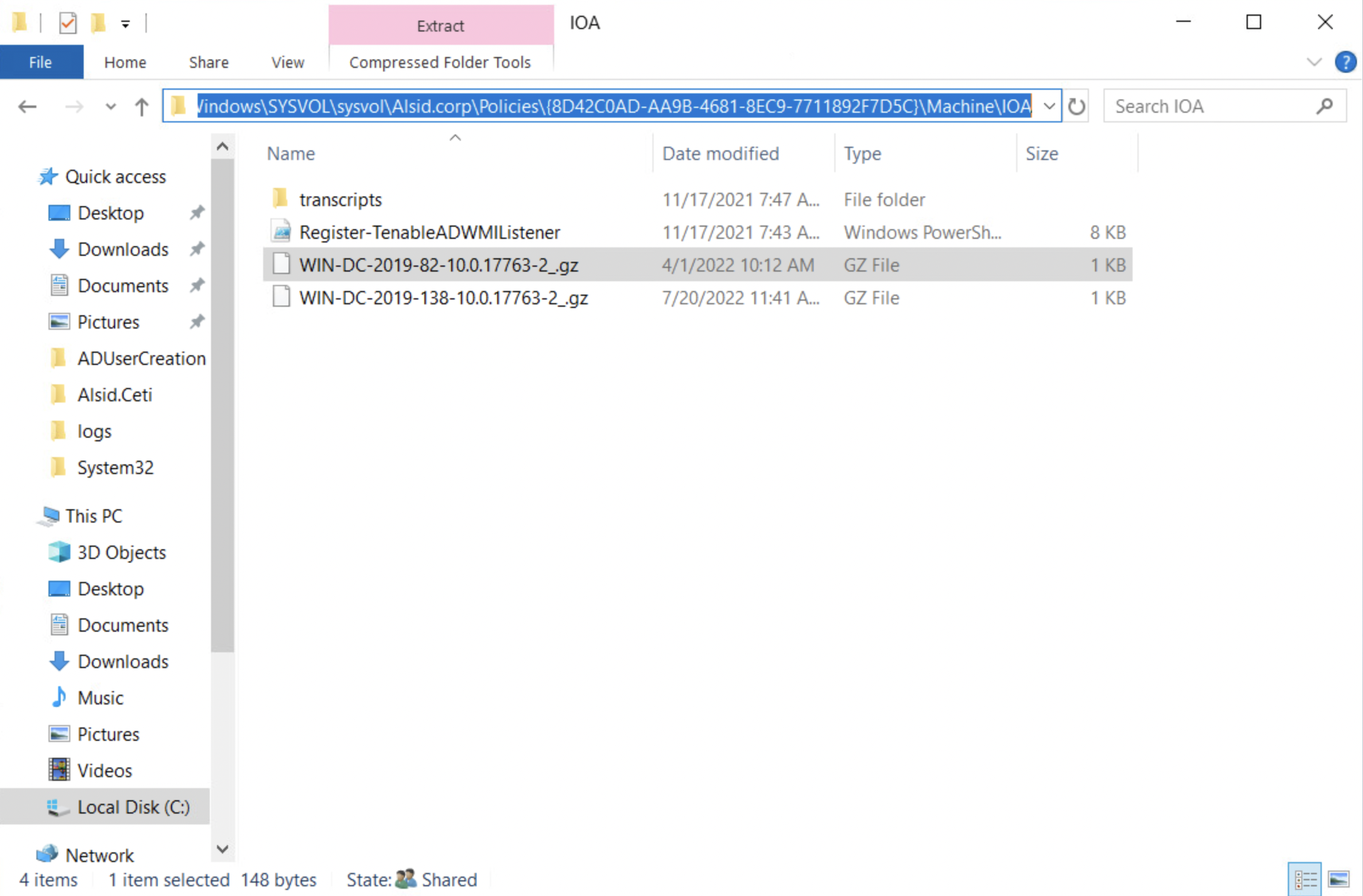

測試攻擊指標 (IoA) 之前,請前往路徑 C:\Windows\SYSVOL\sysvol\alsid.corp\Policies\{GUID}\Machine\IOA,並檢查所有網域控制器的 .gz 檔案是否存在:

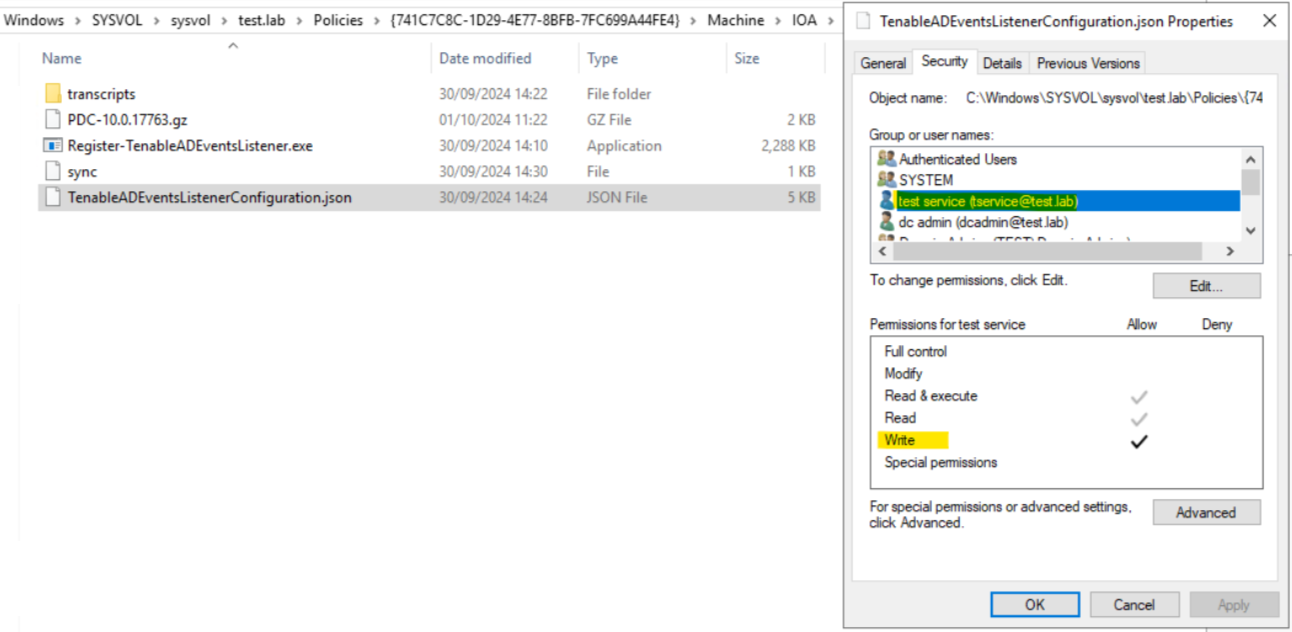

如要檢查 Tenable Identity Exposure 服務帳戶的「寫入」權限:

-

在檔案管理員中,前往 \\<DNS-NAME>\sysvol\<DNS-NAME>\Policies\{<GPO-ID>}\Machine\。

-

右鍵按一下 TenableADEventsListenerConfiguration.json 檔案,然後選取「 屬性」。

-

選取「安全性」索引標籤,然後按一下「進階」。

-

按一下「有效存取權」索引標籤。

-

按一下「選取使用者」。

-

類型 <TENABLE-SERVICE-ACCOUNT-NAME>,然後按一下「確定」。

-

按一下「檢視有效存取權」。

-

檢查 Tenable 服務帳戶的「寫入」權限是否已啟用。

或者,您可以使用 PowerShell:

-

執行下列命令:

複製Install-Module -Name NTFSSecurity -RequiredVersion 4.2.3

複製Get-NTFSEffectiveAccess -Path \\<DNS-NAME>\sysvol\<DNS-NAME>\Policies\{<GPO-ID>}\IOA\ -Account <TENABLE-SERVICE-ACCOUNT-NAME>

為避免誤報攻擊或缺少合法攻擊偵測,您必須根據環境來校正攻擊指標,方法是調整攻擊指標以使其適應 Active Directory 的大小,或是將已知工具列入白名單等。

-

如需瞭解選項相關資訊和要選取的建議值,請參閱《Tenable Identity Exposure 攻擊指標參考指南》。

-

在安全性設定檔中,將選項和值套用至每個攻擊指標 (如 自訂指標 中所述)。

疑難排解

部署期間可能會出現下列錯誤訊息:

| 訊息 | 修復 |

|---|---|

| 「Tenable Identity Exposure無法寫入設定檔,因為目標資料夾 <targetFolder> 不存在。這表示攻擊指標 (IoA) 模組部署可能已失敗。」 | 解除安裝指令碼,然後按一下「查看程序」以獲取重新安裝指令碼的說明。 |

| 「Tenable Identity Exposure無法寫入位於 <targetFile> 的設定檔以執行更新。這可能是因為另一個處理程序鎖定了檔案或權限有變更。」 |

|

| 「目標資料夾 <targetFolder> 包含無法執行自動更新的 Tenable Identity Exposure 版本。」 | 目前安裝的指令碼是使用 WMI 的舊版本。解除安裝目前版本,然後下載新的安裝指令碼,並執行此指令碼。 |

| 「設定檔部署遇到意外錯誤。」 | 解除安裝指令碼,然後按一下「查看程序」以獲取重新安裝指令碼的說明。如果這行不通,請聯絡您的客戶支援代表。 |

如需詳細資訊,請參閱: