使用 LDAP 驗證

Tenable Identity Exposure 允許您使用輕量型目錄存取通訊協定 (LDAP) 驗證使用者。

如要啟用 LDAP 驗證,您必須具備下列條件:

-

預先設定的服務帳戶,其中包含存取 Active Directory 的使用者和密碼。

-

預先設定的 Active Directory 群組。

設定 LDAP 驗證之後,登入頁面的索引標籤中會出現 LDAP 選項。

如要設定 LDAP 驗證:

-

在 Tenable Identity Exposure 中,按一下「系統」>「設定」。

「設定」窗格會隨即顯示。

-

在「驗證」區段下,按一下「LDAP」。

-

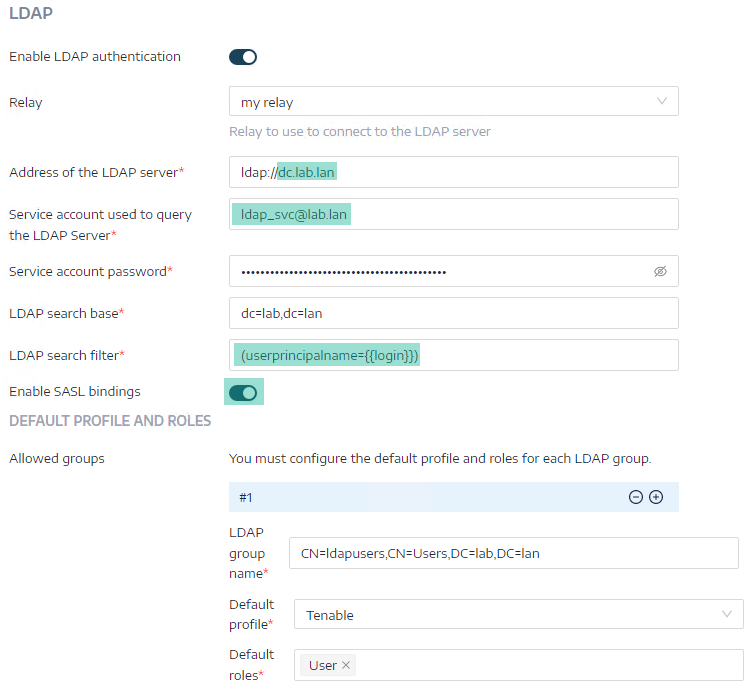

按一下「啟用 LDAP 驗證 切換為「啟用」。

LDAP 資訊表會隨即顯示。

-

提供以下資訊:

在「LDAP 伺服器位址」方塊中,輸入以 ldap:// 開頭並以網域名稱和連接埠號碼結尾的 LDAP 伺服器的 IP 位址。

注意:如果您使用 LDAPS 伺服器,請輸入以 ldaps:// 開頭並以網域名稱和連接埠號碼結尾的伺服器位址。利用此程序以完成 LDAPS 的設定。

在「用於查詢 LDAP 伺服器的服務帳戶」方塊中,輸入您用來存取 LDAP 伺服器的辨別名稱 (DN)、SamAccountName 或 UserPrincipalName。

在「服務帳戶密碼」方塊中,輸入此服務帳戶的密碼。

在「LDAP 搜尋基礎」方塊中,輸入 Tenable Identity Exposure 在搜尋嘗試連線的使用者時使用的 LDAP 目錄,以 DC= 或 OU= 開頭。這可以是 root 目錄或特定的組織單位。

在「LDAP 搜尋篩選器」方塊中,輸入 Tenable Identity Exposure 用於篩選用戶的屬性。Active Directory 中的標準驗證屬性為 sAMAccountname={{login}},其中 login 的值是使用者在驗證期間提供的值。

-

針對「啟用 SASL 繫結」,請執行下列其中一項動作:

-

如果您使用 SamAccountName 作為服務帳戶,請按一下「啟用 SASL 繫結」切換為啟用。

-

如果您為服務帳戶使用可辨別名稱或 UserPrincipalName,請將「啟用 SASL 繫結」保持停用狀態。

Windows Server 2025 的重要注意事項:Windows Server 2025 中設有限制,只有在啟用 LDAPS 時,停用 SASL 繫結的 LDAP 設定才會有效。

如要確保功能正常運作:

如果為 Tenable 服務帳戶使用 UPN 或 DN,您可以在 LDAP 設定中啟用 SASL 繫結,該功能會正常運作。

如果想讓 SASL 繫結保持停用狀態,必須啟用 LDAPS,LDAP 才能正常運作。

-

-

在「預設設定檔和角色」區段下,按一下「新增 LDAP 群組」以指定允許進行驗證的群組。

LDAP 群組資訊表會隨即顯示。

-

在「LDAP 群組名稱」方塊中,輸入群組的辨別名稱 (例如:CN=TAD_User,OU=Groups,DC=Tenable,DC=ad)

-

在「預設設定檔」下拉式方塊中,選取允許群組的設定檔。

-

在「預設角色」方塊中,選取允許群組的角色。

-

-

如有必要,按一下 + 以便加入允許的新群組。

-

按一下「儲存」。

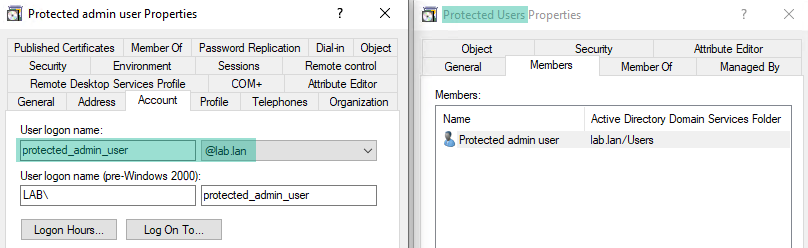

如要在 AD 中以「受保護的使用者」群組成員身分使用 LDAP:

由於受保護使用者群組成員無法使用 NTLM,因此您必須確保將 LDAP 驗證正確設定為使用 Kerberos。

-

先決條件:您必須已在 Microsoft Active Directory 中設定使用者主體名稱 (UPN),這是與電子郵件地址類似的使用者名稱格式。它通常採用 [email protected] 的格式,其中「username」是使用者的帳戶名稱,「domain.com」則是帳戶所在的網域。

-

使用您的憑證登入 Tenable Identity Exposure。

-

設定下列 LDAP 選項:

-

針對 LDAP 伺服器位址使用 FQDN (以確保安全轉送可解析位址)。

-

使用 UPN 格式的服務帳戶 (例如 [email protected])。

-

將 LDAP 搜尋篩選器設為「(userprincipalname={{login}})」

-

將 SASL 繫結設為「開啟」。

-

-

請使用 LDAP 憑證,並以採用使用者主體名稱語法的「受保護的使用者」群組的成員身分登入 Tenable Identity Exposure。

如要為 LDAPS 新增自訂的受信任憑證授權單位 (CA) 憑證:

-

在 Tenable Identity Exposure 中,按一下「系統」。

-

按一下「設定」索引標籤以顯示設定窗格。

-

在「應用程式服務」區段下,按一下「受信任的憑證授權單位」。

-

在「其他 CA 憑證」方塊中,貼上貴公司 PEM 編碼的受信任 CA 憑證,以便 Tenable Identity Exposure 使用。

-

按一下「儲存」。

LDAP 驗證問題

完成並儲存設定之後,登入頁面上應會顯示 LDAP 選項。若要確認設定有效,您必須能夠使用 LDAP 帳戶登入。

錯誤訊息

此時可能會出現兩個錯誤訊息:

-

驗證過程中發生錯誤。請再試一次。

-

在此情況下,設定發生問題。

-

仔細檢查完整的設定。

-

檢查主控 Tenable Identity Exposure 的伺服器是否能夠連絡 LDAP 伺服器。

-

檢查用於搜尋的帳戶是否可在 LDAP 伺服器上進行連結。

-

如需更多詳細資訊,請檢查應用程式記錄。

-

-

您的登入帳號或密碼錯誤。

-

確認 CAPS LOCK 未開啟,然後重新輸入您測試過的登入名稱和密碼。

-

這可能是群組篩選器、搜尋篩選器或搜尋基準欄位的問題所導致。

-

嘗試暫時移除任何群組篩選。如需更多詳細資訊,請檢查應用程式記錄。

-

如需有關安全性設定檔和角色的詳細資訊,請參閱: